Komunikat bezpieczeństwa Orange Polska

Takim komunikatem został przywitany, przez przeglądarkę, jeden z moich klientów. Jest on jednym z wielu użytkowników Neostrady posiadających zainfekowany router – i powiedzmy sobie szczerze są oni w gronie pewnego rodzaju „szczęściarzy” ponieważ Orange Polska uruchomił specjalne narzędzie w swojej sieci, które wykrywa każdy nowy złośliwy adres DNS i wycina routing wyłącznie do adresów IP, pod którymi przestępcy postawili fałszywe serwery DNS. Dzięki temu, żadne oprogramowanie na komputerze klienta (np. przeglądarka internetowa) nie będzie w stanie rozwiązywać nazw domenowych, jeśli klient korzysta ze złośliwych DNS-ów. Dla większości przeciętnych użytkowników te symptomy są oczywiście równoznaczne z “brakiem internetu”, chociaż nie jest to prawda.

Skala zagrożenia jest ogromna – wystarczy skorzystać ze strony shodanhh.com , zalogować się i w oknie wyszukiwania wpisać RomPager country:pl wówczas zobaczymy listę routerów które są podatne na atak. W chwili pisania tego postu było ich 1 384 200 w PL.

Lista zagrożonych modeli routerów:

TD-W8901G, TD-8816, TD-W8951ND, TD-W8961ND, D-Link DSL-2640R, ADSL, AirLive WT-2000ARM, Pentagram Cerberus P 6331-42, ZTE ZXV10 W300, EDIMAX AR-7084A

Co można zrobić ?

Jeśli nie jesteśmy pewni czy posiadany przez nas router jest z powyższej listy możesz użyć specjalnego narzędzia przygotowanego przez CERN i Orange, zeskanować swój router niezależnie od dostawcy internetu. Jeśli wynikiem skanowania będzie poniższy komunikat :

Możemy czuć się bezpieczni 🙂

W innym wypadku strona poinformuje nas o zagrożeniu:

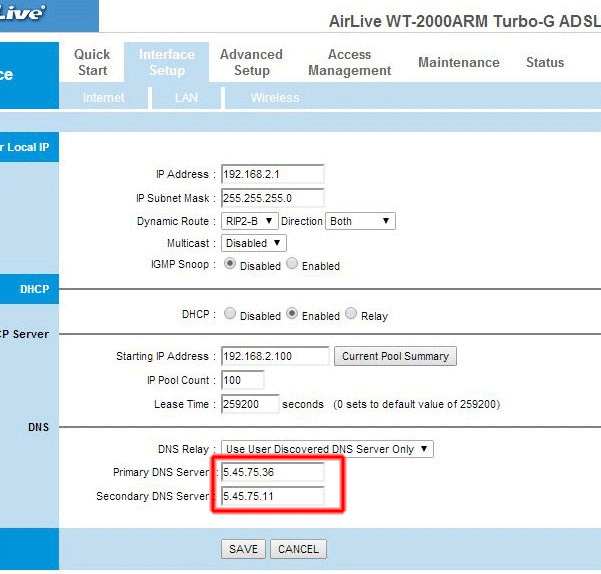

Idąc dalej sprawdzamy nasz router i ukazują nam się fałszywe DNS-y.

W takiej sytuacji proponuje ręcznie zmienić DNS-y na googlo-we 8.8.8.8 w naszym komputerze i skontaktować się z firmą TechDesk w celu skutecznego rozwiązania kwestii bezpieczeństwa zagrożonej sieci.

Na koniec przedstawiam listę fałszywych DNS-y z :

5.45.75.36

5.45.75.11

95.211.241.94

95.211.205.5

95.211.156.101

37.252.127.83

69.85.88.100

62.113.218.106

5.135.199.20

194.44.49.48